当您使用P2P的时候,安全是很重要的,PeerGuardian可以阻截恶意IP对您的访问,保护您的电脑。

PeerGuardian的工作原理

PeerGuardian 是凤凰实验室(http://phoenixlabs.org/)开发的完全免费、开放源码主打安全产品,专为 P2P 用户及其它对信息安全有需求的用户设计。初版发布时可以说是具备填补市场空白意义的,用国外网友的话说就是“将网络安全防护深入到了用户的指甲缝里”。

它基于包过滤特性提供针对P2P传输的防护,在保障安全的同时还可阻止并记录国际上几乎所有的P2P封杀机构(如RIAA、MPAA、MediaForce、BaySTP、NetPD等等)对你的计算机进行探测连接,从而避免隐私外泄。

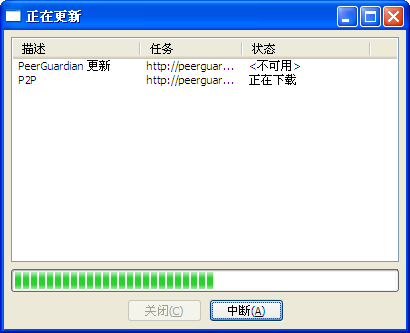

PeerGuardian可以自动下载最新的屏蔽列表来屏蔽各种广告、间谍软件及研究机构对你的机器的扫描。由于PeerGuardian采用的是包过滤机制,PeerGuardian几乎可以对所有基于TCP/IP协议衍生的P2P共享软件进行安全防护和优化,如 Kazaa, iMesh, LimeWire, eMule, Grokster, DC++, Shareaza 等等...

PeerGuardian使用介绍

1)查看数据包状态

运行PeerGuardian,占界面最大部分的是数据包状态列表,列表中包含了时间、地理位置、包发的源地址和端口、目的地址和端口、协议、PeerGuardian的操作。比如其中一条记录是“10:05:35 Langley City:15438: UDP 已拦截”,则表示在10:05:35这个时刻软件屏蔽了从24.82.213.21主机的15438端口发送到本机220.179.83.82的6991端口上的数据包。通过检查发现发送数据包的主机是美国兰利市的政府网站。

提示:点击主界面上的“查看历史”按钮查看所有历史记录,历史记录可以按“全部”、“已拦截”和“已允许”分类查看。

2)禁止某个IP访问

当你发现某个IP在不停地访问你的计算机的某个端口,这个IP就有点可疑了。由于这个IP在不停地访问计算机端口,所以日志会不停地滚动。点击主界面上的“禁用”按钮,暂时停止PeerGuardian的数据包过滤功能,然后用右键点击可疑的IP,从菜单中就可以屏蔽它(如图)。

使用PeerGuardian检测eMule

eMule的应用范围很广,大家都非常喜欢用它来交换网络资源。攻击者通过扫描eMule默认开放的4662和4672端口,发现开放该端口的目标主机后就可以使用专用的电驴攻击工具对目标进行溢出攻击。如果目标主机正在使用eMule,那么就会产生拒绝服务而导致整个应用程序崩溃。攻击者监听本机的4662端口即可返回一个命令shell,可以直接进入目标系统的system32目录,然后使用tftp来上传木马或者后门程序……针对eMule的这个漏洞,我们可以使用PeerGuardian来监控eMule的使用情况,如果你没有使用eMule下载数据,但PeerGuardian却显示你的机器不停地访问某个IP的4662端口,那就要注意了,很可能是你的机器已经被攻击了。

使用PeerGuardian提高BitComet效率

当我们使用BitComet下载文件时,同时也在上传文件。如果你的网络带宽有限,却被某个文件的上传占用了大量的带宽,此时你就可以从PeerGuardian里查看到是哪个IP在频繁地访问你的计算机,用鼠标右键点击它,从菜单中选择“1小时内拦截(该IP)”就可以暂时限制这个IP访问你的计算机,从而提高你的下载效率。

大小: 2.0M

大小: 2.0M

磁盘文件读写监控(FolderChangesView)1.65 绿色汉化版

磁盘文件读写监控(FolderChangesView)1.65 绿色汉化版  中国邮政储蓄企业网银助手v20.7.8 官方最新版

中国邮政储蓄企业网银助手v20.7.8 官方最新版  2345.com首页劫持修复工具

2345.com首页劫持修复工具  保护伞(Bloxy)v1.4.3.3 官方版

保护伞(Bloxy)v1.4.3.3 官方版  苏宁易付宝控件10.0.0.36 官方最新版

苏宁易付宝控件10.0.0.36 官方最新版  绿坝・花季护航(未成年人健康上网保护系统)v3.17中文版

绿坝・花季护航(未成年人健康上网保护系统)v3.17中文版  Microsoft Security Essentials(微软安全套件)For XP x86v1.0.1407.0简体中文版

Microsoft Security Essentials(微软安全套件)For XP x86v1.0.1407.0简体中文版  IE修复免疫专家4.35 绿色版

IE修复免疫专家4.35 绿色版  blackice PC ProtectionV3.6cqd汉化正式版

blackice PC ProtectionV3.6cqd汉化正式版  USBDefender(U盘病毒专杀工具)V1.1绿色中文免费版

USBDefender(U盘病毒专杀工具)V1.1绿色中文免费版  Online Armor Free4.0.0.35

Online Armor Free4.0.0.35  367安全盾官方安装版

367安全盾官方安装版  网路岗七代上网监控软件7.3.10简体中文使用版

网路岗七代上网监控软件7.3.10简体中文使用版  安全浏览3.2 绿色版

安全浏览3.2 绿色版