10��10���賿��������10�°�ȫ���档�������ص㷢����Windows����ϵͳ��Office����Server������Sql Server�ȶ������©�������������Թܼ��ŶӾ���һҹ��ս���Ѿ���һʱ����������10�°�ȫ�����������Ҽ�ʱ����

Windows����ϵͳ�Ǵ��������ر���װ�����������б��ΪMS12-068�İ�ȫ�����ɽ��Microsoft Windows������֧�ְ汾��Windows 8�� Windows Server 2012 ���⣩�е�һ�����ܱ���©������������ߵ�¼ϵͳ����������Ӧ�ó������©����������������Ȩ��Ϊ�ˣ����Թܼ����ѹ����������©�����ž����ڵİ�ȫ������

����֮�⣬���ΪMS12-064�İ�ȫ�����ɽ�� Microsoft Office ���������ܱ���©��������û���Ԥ�����Ƶ� RTF�ļ��������ص�©����������Զ��ִ�д��룬�ɹ����ô�©���Ĺ����߿��Ի���뵱ǰ�û���ͬ���û�Ȩ�ޡ�ͬ����MS12-065��MS12-066��MS12-067��ȫ������Ҫ��office��������֪�������ɱ��ڿ����õ�©����Ϊ������Գ�Ϊ�⼦����������������

���Թܼ��ڴ����ѹ���û���©��ʼ���Dz���ľ�����ֵ��Ե���Ҫͨ������ʱ��װ��ȫ���£����Դ�͵��Ա�������Ŀ����ԡ����Թܼ������û�������10�°�ȫ���������Ҽ�ʱ����

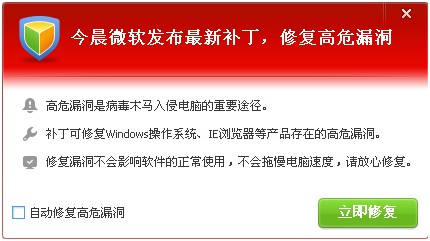

���Թܼ�©������ʾ����:

���Թܼ���ʾ�����뼰ʱ������©������֤�����˺š��Ʋ���ȫ��

���ٷ���Ϣ���£�

Microsoft ��ȫ����ժҪ (2012 �� 10 ��)

http://technet.microsoft.com/zh-CN/security/bulletin/ms12-oct

| ����ID | ��������ժҪ | ������صȼ���©��Ӱ�� | ��������Ҫ�� | ��Ӱ������� |

| MS12-064 | Microsoft Word �е�©����������Զ��ִ�д��� (2742319) �˰�ȫ���½�� Microsoft Office ���������ܱ����©��������û���Ԥ�����Ƶ� RTF�ļ��������ص�©����������Զ��ִ�д��롣�ɹ����ô�©���Ĺ����߿��Ի���뵱ǰ�û���ͬ���û�Ȩ�ޡ���Щ�ʻ�������Ϊӵ�н���ϵͳ�û�Ȩ���û��Ⱦ��й����û�Ȩ���û��ܵ���Ӱ��ҪС�� | ���� Զ��ִ�д��� | ����Ҫ���������� | Microsoft Office�� Microsoft Server ���� |

| MS12-065 | Microsoft Works �е�©����������Զ��ִ�д��� (2754670) �˰�ȫ���¿ɽ�� Microsoft Works ��һ�����ܱ����©��������û�ʹ�� Microsoft Works������ Microsoft Word �ļ�����©����������Զ��ִ�д��롣�ɹ����ô�©���Ĺ����߿��Ի���뵱ǰ�û���ͬ���û�Ȩ�ޡ���Щ�ʻ�������Ϊӵ�н���ϵͳ�û�Ȩ���û��Ⱦ��й����û�Ȩ���û��ܵ���Ӱ��ҪС�� | ��Ҫ Զ��ִ�д��� | ����Ҫ���������� | Microsoft Office |

| MS12-066 | HTML ��������е�©������������Ȩ���� (2741517) �˰�ȫ���¿ɽ�� Microsoft Office��Microsoft Communications Platforms��Microsoft Server ������ Microsoft Office Web Apps ��һ��������¶��©������������߽��������ݷ����û������©������������Ȩ������ | ��Ҫ ��Ȩ���� | ����Ҫ���������� | Microsoft Office�� Microsoft ����������, Microsoft Lync |

| MS12-067 | FAST Search Server 2010 for SharePoint �����е�©����������ִ��Զ�̴���(2742321) �˰�ȫ���½���� Microsoft FAST Search Server 2010 for SharePoint ��һ��������¶��©������©����������ʹ�������Ƶ��������û��ʻ��İ�ȫ��������Զ��ִ�д��롣ֻ�е����ø�ɸѡ��ʱ��FAST Search Server for SharePoint �Ż���Ӱ�졣Ĭ������£���ɸѡ���ѽ��á� | ��Ҫ Զ��ִ�д��� | ����Ҫ���������� | Microsoft Office�� Microsoft Server ���� |

| MS12-068 | Windows �ں��е�©������������Ȩ���� (2724197) �˰�ȫ���½���� Microsoft Windows ������֧�ֵİ汾��Windows 8 �� Windows Server 2012 ���⣩��һ�����ܱ����©�������� Windows XP��Windows Server 2003��Windows Vista��Windows Server 2008��Windows 7 �� Windows Server 2008 R2 ��������֧�ְ汾���˰�ȫ���µĵȼ�Ϊ����Ҫ���� ��������ߵ�¼ϵͳ����������Ӧ�ó������©����������������Ȩ�������߱���ӵ����Ч�ĵ�¼ƾ�ݲ��ܱ��ص�¼�������ô�©���� | ��Ҫ ��Ȩ���� | ��Ҫ������ | Microsoft Windows |

| MS12-069 | Kerberos �е�©�����������ܾ����� (2743555) �˰�ȫ���¿ɽ�� Microsoft Windows ��һ�����ܱ����©�������Զ�̹������� Kerberos�������������ƻỰ�������©�����������ܾ������÷���ǽ��������ͱ���Ĭ�Ϸ���ǽ���ã������ڱ����������ܴ���ҵ�ⲿ����Ĺ������������������Ӧʹ���ӵ� Internet ��ϵͳ����¶�Ķ˿����������١� | ��Ҫ �ܾ����� | ��Ҫ������ | Microsoft Windows |

| MS12-070 | SQL Server �е�©������������Ȩ���� (2754849) �˰�ȫ���½�������� SQL Server Reporting Services (SSRS) ��ϵͳ�ϵ� Microsoft SQL Server ��һ�����ܱ����©������©����һ����վ��ű�ִ�� (XSS) ©��������������Ȩ������ʹ�������ܹ���Ŀ���û����������е� SSRS վ����ִ��������������߿���ͨ�����û��������Ƶ����Ӳ���ʹ�û����������������ô�©��������������ͨ���ṩһ��������ͼ���ô�©������ҳ����վ�����ô�©�������⣬���ܻ������û��ṩ�����ݻ������վ�Լ��ܵ��ƻ�����վ���ܰ����������ô�©�����������ݡ� |

ϲ��

ϲ��  ��

�� �ѹ�

�ѹ� ��

�� ��

�� ����

����